Второй ежеквартальный номер «Хакера» уже едет к читателям

Второй ежеквартальный номер «Хакера» отпечатан, и первые заказы уже доставлены читателям. Внутри крутой брендированной коробки, наряду со вторым ежеквартальным журналом, тебя ждет сюрприз — дополнительный бумажный спецвыпуск, посвященный Standoff. Если ты еще не успел заказать свой экземпляр — поторопись, свободных журналов становится все меньше.

Дата: 05 Июня 2026 18:00:11В Microsoft заявили, что не будут преследовать исследователей за публикацию 0-day-эксплоитов

Представители компании Microsoft пытаются сгладить конфликт с ИБ-исследователем, известным под ником Nightmare Eclipse (он же Chaos Eclipse), который публикует эксплоиты для 0-day-уязвимостей в Windows. После критики со стороны ИБ-сообщества компания заявила, что не намерена преследовать специалистов, занимающихся исследованиями безопасности.

Дата: 05 Июня 2026 17:30:29F6: группировка SiribClone атакует российских военных через Telegram и шпионское ПО

Специалисты компании F6 сообщили об активности ранее неизвестной кибершпионской группировки SiribClone, которая атакует российских военнослужащих. Злоумышленники используют сразу несколько схем атак: угоняют Telegram-аккаунты с помощью фишинга, распространяют шпионское ПО для Android через социальную инженерию и заражают ПК малварью, маскируя ее под документы на военную тематику.

Дата: 05 Июня 2026 15:30:36Откуда деньжата? Разбираем, как ищут криптокошельки

Для подписчиков

В OSINT и безопасности часто нужны инструменты анализа криптовалют: надо понимать, кто стоит за адресами, куда уходят средства и как отследить активность. Сегодня посмотрим, как устроены адреса в разных блокчейнах, как работает парсинг, какие есть способы идентификации и проверки.

В VS Code нашли 0-day-уязвимость, позволявшую похищать токены GitHub

ИБ-исследователь Аммар Аскар (Ammar Askar) выложил в открытый доступ PoC-эксплоит и детали 0-day-уязвимости в Visual Studio Code, которая позволяет похищать токены GitHub OAuth.

Дата: 05 Июня 2026 12:30:20Комментарии в профилях Steam используются для управления малварью

Почти 2000 сайтов под управлением WordPress оказались заражены необычной малварью, которая использует комментарии в Steam Community в качестве управляющей инфраструктуры. Вредонос скрывает полезную нагрузку в невидимых Unicode-символах и получает команды через обычные профили пользователей Steam.

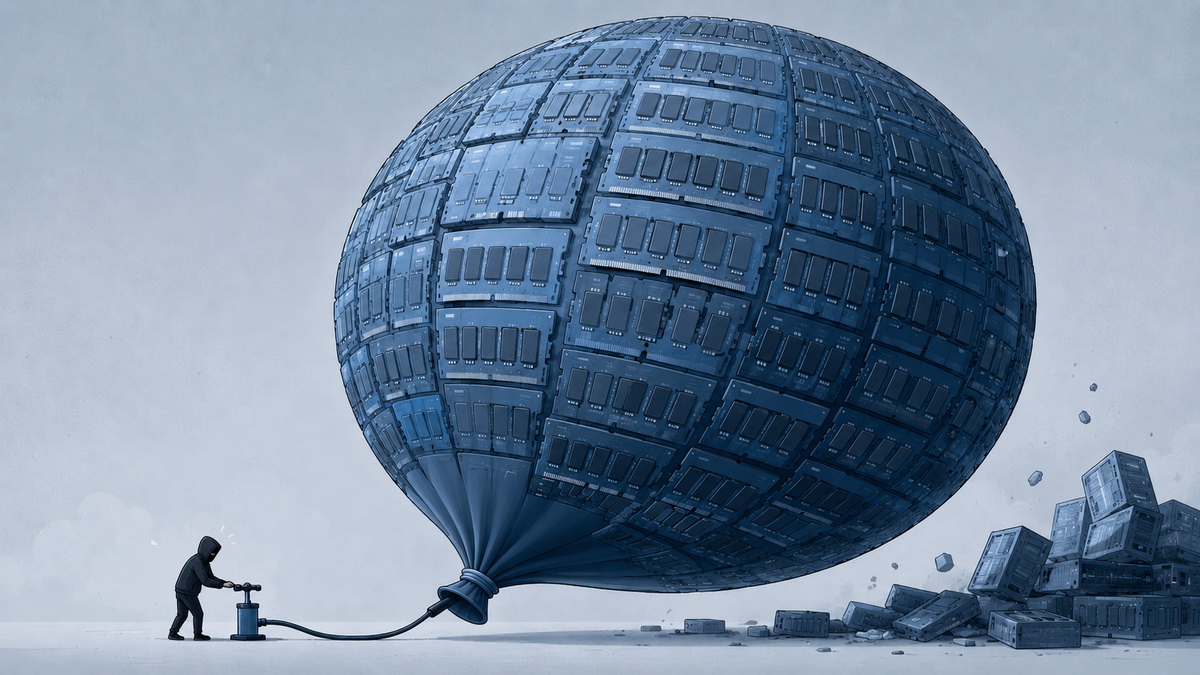

Дата: 05 Июня 2026 10:30:56DoS-атака HTTP/2 Bomb за считаные секунды выводит из строя веб-серверы

Специалисты из компании Calif представили новую DoS-атаку под названием HTTP/2 Bomb, которая затрагивает популярные веб-серверы и прокси, включая nginx, Apache HTTP Server, Microsoft IIS, Envoy и Cloudflare Pingora. Атака сочетает сразу два давно известных подхода и позволяет одной машине быстро исчерпать десятки гигабайт памяти на сервере.

Дата: 05 Июня 2026 08:30:53Троян Argamal распространяется через хентай-игры

Исследователи из «Лаборатории Касперского» обнаружили новую вредоносную кампанию: злоумышленники распространяют RAT Argamal через хентай-игры, торрент-трекеры и игровые форумы. Больше трети всех заражений (38%) пришлось на пользователей из России.

Дата: 04 Июня 2026 17:30:52Критический баг в плагине WP Maps Pro позволяет создавать аккаунты администраторов

В популярном плагине WP Maps Pro для WordPress обнаружили критическую уязвимость, которую злоумышленники уже начали эксплуатировать в реальных атаках. Баг позволяет без какой-либо аутентификации создать на сайте учетную запись администратора и фактически получить полный контроль над ресурсом.

Дата: 04 Июня 2026 15:30:21Локальный Deep Research. Совершенствуем собственный ИИ-поисковик

Для подписчиков

Есть разные причины разворачивать ИИ-агентов на своем железе вместо того, чтобы платить провайдеру. Сегодня посмотрим, как перейти от систем с линейными пайплайнами к автономному глубокому исследованию на основе агентов LangGraph.